No caigas en la trampa del Phishing

Tras un breve descenso en 2019, los ataques de phishing volvieron a dispararse en 2020. El año pasado, fueron tan frecuentes que uno de cada 4.200 correos electrónicos era una estafa de phishing. Las empresas perdieron aproximadamente 17.700 dólares cada minuto debido a un ataque de phishing. Una investigación del Centro de Denuncias de Delitos en Internet del FBI descubrió que el phishing (incluyendo el vishing, el SMiShing y el pharming) era una de las mayores amenazas cibernéticas, con casi un cuarto de millón de personas que informaron que cayeron en una estafa.

Los atacantes recurrieron al phishing, CYREBRO les cortó el grifo

En enero, uno de nuestros clientes recibió un correo electrónico de phishing de lo que parecía ser Microsoft, pero que contenía un enlace que finalmente llevaba al usuario a un sitio de phishing. El empleado que recibió el correo electrónico se dio cuenta de que había algo que no encajaba. En lugar de seguir las instrucciones del correo electrónico, nos lo reenvió para que lo investigáramos más a fondo.

Nuestro equipo de investigación forense digital y de respuesta a incidentes entró en acción y examinó el correo electrónico. Rápidamente confirmaron las sospechas del empleado: el correo electrónico no procedía de Microsoft y el enlace, que parecía provenir de una importante organización sin ánimo de lucro, no dirigía al usuario al sitio de dicha organización. El equipo de CYREBRO investigó el correo electrónico y descubrió que el enlace inicial del correo electrónico redirigía varias veces utilizando un ataque XSS reflejado. Esto demuestra que los atacantes fueron capaces de explotar una vulnerabilidad XXS en el sitio de la ONG, lo que les permitió redirigir al usuario a su página de phishing a través del enlace de la organización. La redirección final era a una simple página falsa de inicio de sesión de Microsoft que pedía las credenciales del usuario. Si el usuario hubiera introducido sus datos, las credenciales se habrían enviado vía POST al dominio de phishing.

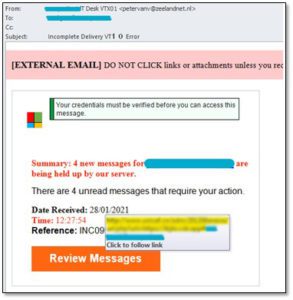

Veamos este correo electrónico de phishing en particular:

Los atacantes trataron de aprovechar el hecho de que Microsoft es una empresa de confianza y utilizada por el cliente, pero hay varias alertas rojas:

- El logotipo de Microsoft no se parece al logotipo real de la marca, ni tampoco la fuente.

- Microsoft es una empresa de gran reputación; las empresas de reputación nunca piden a los usuarios que verifiquen sus credenciales de esta manera.

- Microsoft nunca envía a los usuarios correos electrónicos que afirmen que los mensajes «están siendo retenidos por nuestro servidor».

- Al pasar el mouse por encima del enlace del correo electrónico, aparece una URL de aspecto sospechoso

Los indicadores del ataque se añadieron a la plataforma de inteligencia de amenazas de CYREBRO, que está a disposición de todos nuestros clientes, para que nadie más se convierta en objetivo o víctima potencial de esta estafa de phishing.

Los peligros de caer en la trampa de los correos electrónicos de phishing

Si el destinatario del correo electrónico no hubiera sido tan cuidadoso, los hackers podrían haber conseguido un gran botín. Hemos visto en anteriores ataques de phishing que si el usuario hacía clic y entraba en este tipo de página falsa de Microsoft y luego introducía su contraseña, en un plazo de 6 a 48 horas, los atacantes entraban en el correo del usuario. A partir de ahí, los hackers pueden acceder y robar información. Pero atrapar un pez pequeño no suele ser suficiente para los ciberdelincuentes.

Para sacar el máximo partido a su ataque, empiezan a suplantar al usuario a través de su cuenta de correo electrónico, realizando actividades fraudulentas y estafando a otras personas de la empresa. El gran golpe llega cuando los atacantes comienzan a comunicarse con el departamento de finanzas, solicitando información bancaria sensible, cambiando la información de la cuenta o desviando los pagos a sus propias cuentas.

Las mejores formas de identificar un correo electrónico de phishing

Ahora es el momento de estar alerta y asegurarse de que todas las personas de tu empresa se comportan así; tu negocio depende de ello. Los atacantes suelen utilizar los mismos tipos de manipulaciones una y otra vez para estafar a los destinatarios de los correos electrónicos.

Hacerse pasar por una empresa legítima: Los atacantes se aprovechan de la confianza que tenemos en las marcas más grandes y en las que creemos intrínsecamente que son seguras, en este caso, Microsoft.

URLs mal escritas: En el caso de la suplantación de identidad, los hackers cambian una sola letra en la URL o añaden un dominio de nivel superior incorrecto. Por ejemplo, Microsoft es siempre Microsoft.com y nunca se escribiría como Microsoft.co o Mlcrosoft (escrito con una «l» minúscula en lugar de la «i» correcta).

Logotipos de aspecto inadecuado: Los malos actores recrean el logotipo del «remitente», pero suelen hacer un mal trabajo. La mayoría de los usuarios de correo electrónico que prestan atención se darán cuenta de que el logotipo es incorrecto en términos de tamaño, colores o aspectos de diseño específicos.

Fuentes incorrectas: La mayoría de las empresas corporativas utilizan familias de fuentes particulares para su marca, mientras que los hackers utilizan fuentes web básicas.

Pedir credenciales: Una de las estafas más comunes consiste en enviar un correo electrónico en el que se informa al usuario de que su cuenta ha sido comprometida y que debe iniciar sesión para restablecer sus contraseñas. Por regla general, las empresas fiables nunca piden a los usuarios que introduzcan sus credenciales por correo electrónico.

Mensajes inusuales: Como en el ejemplo anterior, Microsoft nunca envía a los usuarios mensajes de correo electrónico que les digan que hay mensajes urgentes en espera. Los hackers utilizan este tipo de mensajes para tentar a los usuarios y jugar con su miedo a perder información importante.

No te dejes engañar

Las estafas de correo electrónico comercial (BEC) costaron a las empresas 1.800 millones de dólares en 2020. Los estafadores intentan constantemente desarrollar tácticas de ingeniería social más sofisticadas y siguen aprovechando el miedo o la falta de atención de la gente. Internet es un vasto océano con miles de millones de peces desprevenidos enfocados en su negocio.

Como con cualquier asunto de seguridad relacionado con la empresa, educar a los empleados sobre los peligros potenciales es el primer paso. Asegúrate de que todo el mundo es consciente de lo comunes que son los ataques y forma a los equipos sobre cómo identificar las incoherencias. Por supuesto, lo mejor es no enviar nunca datos sensibles a través del correo electrónico. Sin embargo, en caso de ser víctima de un ataque, asegúrate de que cualquier correo electrónico que contenga datos sensibles, como credenciales de texto o datos clasificados sin cifrar, se elimine inmediatamente de la cuenta de correo electrónico, tanto de la bandeja de entrada como de la carpeta de mensajes eliminados. Esto es algo que debería hacerse regularmente.

La mejor regla general es siempre: si parece sospechoso, no hagas clic en nada. En su lugar, envíalo a un especialista en seguridad que sepa cómo tratarlo de forma segura. Mejor aún, emplea un sistema de inteligencia de amenazas en toda tu red para evitar la situación desde el principio.